هكذا يتسلل الهاكرز إلى حساباتك!

Monday

تمتلك شركات غوغل ومايكروسوفت وآبل وواتساب نقطة ضعف مشتركة، وفي حال لم تكن حذراً، فبإمكان الهاكرز استخدام نقطة الضعف هذه للسيطرة على حساباتك عبر الإنترنت، وهو ما أشار إليه الخبير الأمني الإسباني العامل في مجال أمن الهواتف المحمولة، مارتن فيغو، الذي يتواجد هذا الأسبوع مع آلاف المتسللين الأخلاقيين والباحثين الأمنيين في لاس فيغاس ضمن مؤتمر أمن المعلومات المسمى القبعات السوداء.

وأوضح فيغو كيف تمكن من إعادة تعيين كلمات المرور لمجموعة واسعة من الحسابات عبر الإنترنت من خلال الاستفادة من أضعف حلقة في سلسلة الأمان وهي البريد الصوتي، حيث واجهت أنظمة البريد الصوتي نقاط الضعف نفسها لعقود من الزمن، ويمكن للمتطفلين استخدامها لاقتحام حسابات PayPal وواتساب باستخدام برنامج نصي بسيط ورقم هاتف افتراضي.

كما شرح للحشد أنه عند طلب إعادة تعيين كلمة المرور لخدمات مثل واتساب فإن لديك خيار طلب تلقي مكالمة هاتفية للحصول على رمز إعادة التعيين، وفي حال لم ترد على المكالمة الهاتفية، فإن الخدمة المؤتمتة تترك رسالة تحتوي على الرمز، وتكمن المشكلة في حال لم تكن تحاول إعادة تعيين كلمة المرور، وكان الهاكر يحاول ذلك، مع حصوله على حق الوصول إلى بريدك الصوتي.

كذلك أوضح فيغو نقاط ضعف أنظمة البريد الصوتي الموثقة سابقاً، مشيراً إلى الطرق التي تتفاعل بها مع الأنظمة الأمنية عبر الويب، حيث كتب الخبير الأمني نصاً أوتوماتيكياً يسمح له بالحصول على معظم كلمات مرور البريد الصوتي دون معرفة مالك الهاتف من خلال هجوم القوة الغاشمة، مما يمكنه لاحقاً، باستخدام حق الوصول هذا، من الحصول على رمز إعادة تعيين كلمة مرور حساب على الإنترنت، وبالتالي التحكم في الحساب نفسه.

وتحاول بعض الشركات الحد من هذه الإمكانية، حيث تتيح شركة باي بال للمستخدمين إعادة تعيين كلمات المرور من خلال مكالمة هاتفية، لكنها تتطلب إدخال رمز مكون من أربعة أرقام في لوحة المفاتيح أثناء المكالمة، مما يمنع المهاجم من الاستماع إلى البريد الصوتي والحصول على إمكانية الوصول. إلا أن فيغو أظهر طريقة لتخطي تلك المشكلة عبر رسالة ترحيبية للبريد الصوتي تسجل صوت النقر على لوحة المفاتيح لتخدع نظام باي بال.

ولا تؤدي طريقة المصادقة الثنائية إلى منع المخترق من إعادة تعيين كلمة المرور، بحيث ينبغي على المستخدمين استخدام أطول رمز ممكن لرقم التعريف الشخصي PIN أو تعطيل ميزة البريد الصوتي في حالة عدم استخدامها.

وقال فيغو إن هناك عدد من الخدمات الضعيفة القابلة لإعادة تعيين كلمة المرور مثل باي بال وإنستعرام ونيتفليكس ولينكدإن وواتساب وغوغل فويس، إلى جانب eBay و Signal وTwilio، داعياً الخدمات عبر الإنترنت إلى التوقف عن استخدام المكالمات التلقائية لأغراض أمنية.

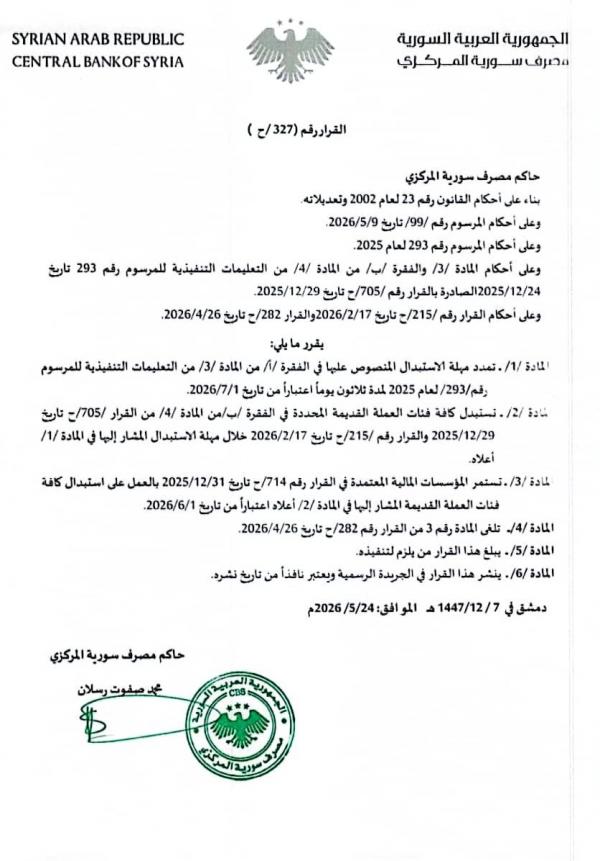

البنك المركزي السوري : تمديد مهلة الاستبدال لثلاثين يوماً

البنك المركزي السوري : تمديد مهلة الاستبدال لثلاثين يوماً مسؤولون أمريكيون: البنك المركزي قد يضطر إلى رفع أسعار الفائدة

مسؤولون أمريكيون: البنك المركزي قد يضطر إلى رفع أسعار الفائدة بوتين: روسيا لا تهدد أوروبا

بوتين: روسيا لا تهدد أوروبا كالاس: احترام حرية الملاحة في مضيق هرمز مصلحة للجميع

كالاس: احترام حرية الملاحة في مضيق هرمز مصلحة للجميع الاتحاد الأوروبي: سنشهد شحا في وقود الطائرات لو استمر الوضع بمضيق هرمز

الاتحاد الأوروبي: سنشهد شحا في وقود الطائرات لو استمر الوضع بمضيق هرمز روسيا: انخفاض الاحتياطيات الدولية إلى نحو 753 مليار دولار

روسيا: انخفاض الاحتياطيات الدولية إلى نحو 753 مليار دولار النصر السعودي يدفع مبلغا ضخما بعد الفوز بالدوري

النصر السعودي يدفع مبلغا ضخما بعد الفوز بالدوري هل يمكن أن يأتي العيد في الشتاء ونضحي وسط الثلوج؟

هل يمكن أن يأتي العيد في الشتاء ونضحي وسط الثلوج؟